RETO: EL ESCUDO DIGITAL DE LOS CENTURIONES

Protección ante virus y fraudes

Curso INTEF – Educar en seguridad y privacidad digital

1️⃣ CONTEXTO NARRATIVO

En Centuriones de la Verdad el Doctor Mente manipula la realidad para sembrar caos.

No destruye edificios: destruye la percepción.

No usa bombas: usa información.

En el mundo digital ocurre exactamente lo mismo.

El fraude, el phishing o el malware no atacan nuestro cuerpo: atacan nuestra identidad, nuestros datos y nuestra reputación.

El Lince de la Noche no tiene superpoderes.

Es ingeniero de software.

Su arma no es la fuerza, es el conocimiento.

Esta actividad traslada esa idea al aula.

2️⃣ IDENTIFICACIÓN DEL PROBLEMA

Problema central

El alumnado:

- No identifica intentos de phishing.

- Descarga apps sin revisar permisos.

- Comparte información sin verificar.

- No protege adecuadamente su identidad digital.

El equivalente narrativo sería:

👉 Actuar sin máscara frente al Doctor Mente.

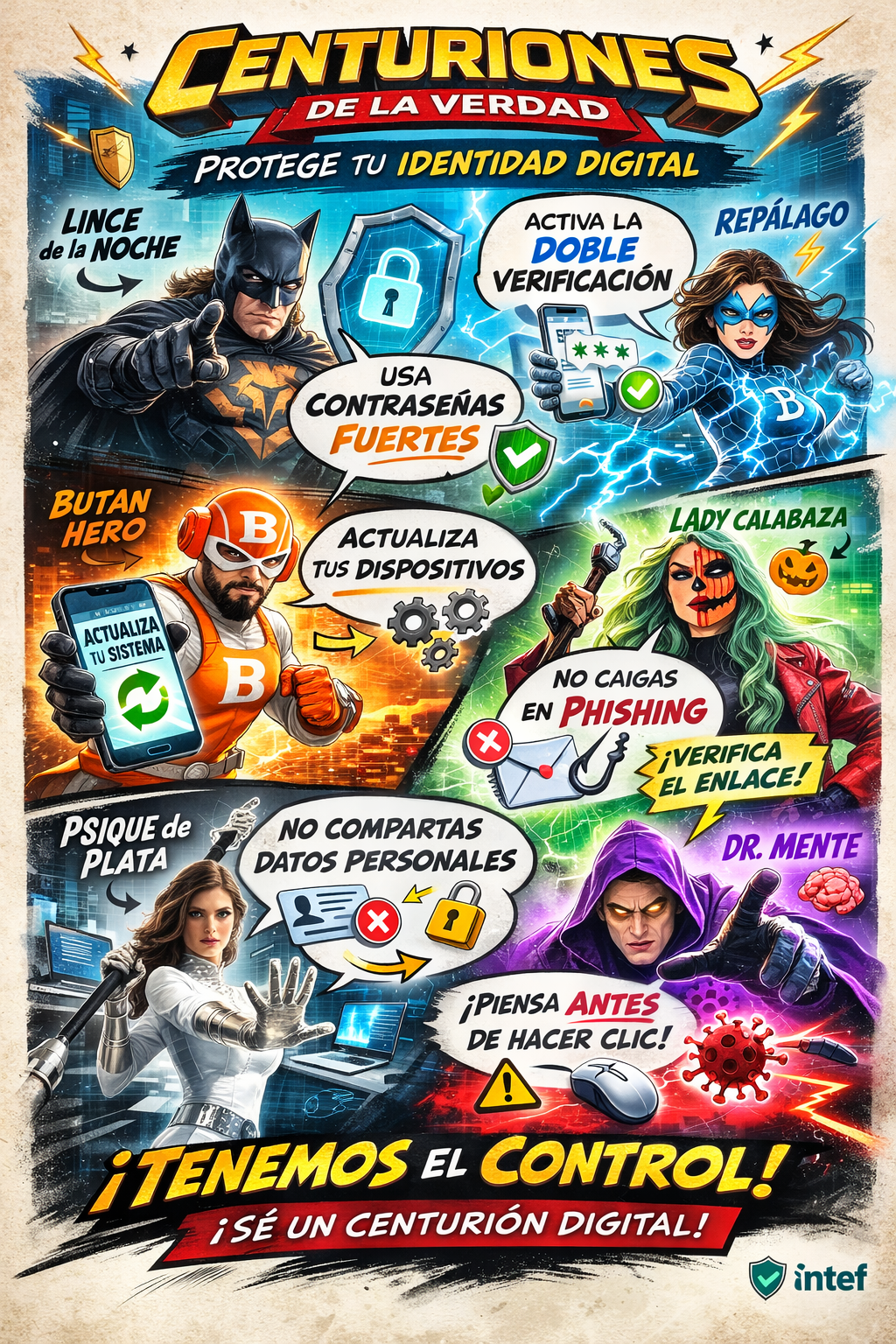

3️⃣ LA ANALOGÍA CENTRAL: LA MÁSCARA DEL SUPERHÉROE

En el juicio, el Fiscal pide que el Lince se quite la máscara.

El juez responde:

“Nos interesa su testimonio, no su identidad secreta.”

La máscara no protege al héroe.

Protege a su familia.

En el mundo digital:

- Tu contraseña es tu máscara.

- La verificación en dos pasos es tu capa.

- El antivirus es tu escudo.

- Las actualizaciones son tu entrenamiento.

4️⃣ DINÁMICA PARTICIPATIVA

“CONVIÉRTETE EN CENTURIÓN DIGITAL”

Duración: 55 minutos

Curso: 1º-2º ESO

Alumnos: 25

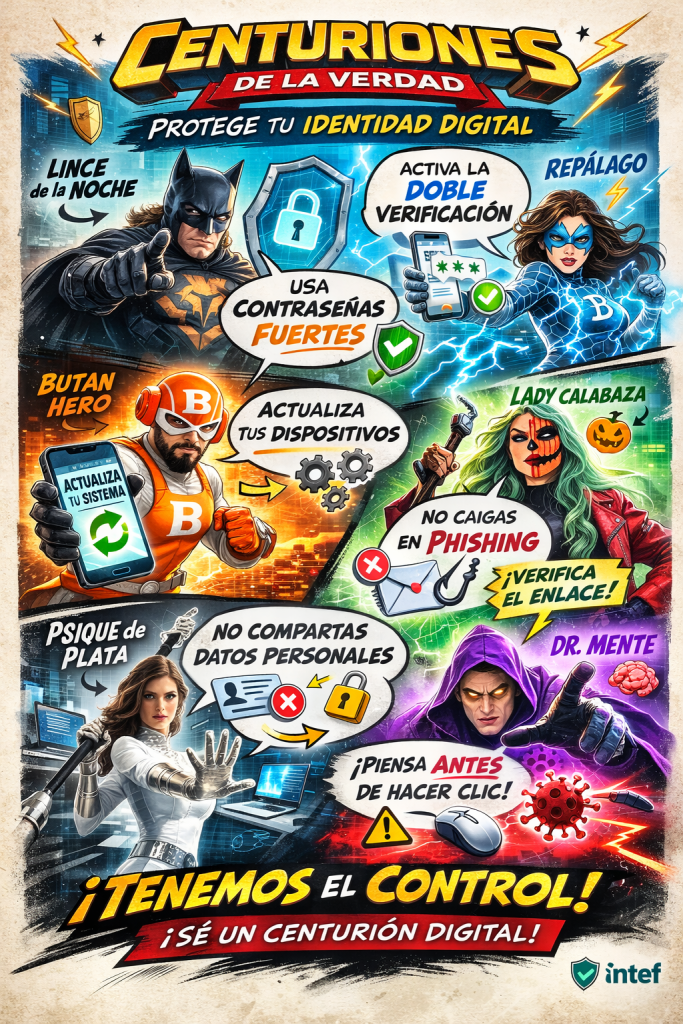

FASE 1 – EL JUICIO DIGITAL (10 min)

Se proyecta una escena del juicio y se plantea:

¿Qué pasaría si el Lince dejara abierta su cuenta en un ordenador público?

Debate guiado:

- ¿Qué es una identidad digital?

- ¿Qué ocurre si alguien accede a ella?

- ¿Puede dañar a otras personas?

FASE 2 – DOCTOR MENTE ENTRA EN EL CHAT (20 min)

Cada grupo recibe un “ataque”:

Grupo 1 → Correo phishing

Grupo 2 → SMS smishing

Grupo 3 → App que pide permisos sospechosos

Grupo 4 → Enlace acortado

Grupo 5 → Fichero adjunto sospechoso

Deben analizar:

- ¿Dónde está la manipulación?

- ¿Qué emoción intenta provocar? (miedo, premio, urgencia)

- ¿Qué herramienta usaría el Lince para detectarlo?

- ¿Qué medida preventiva aplicarías?

Recursos utilizados:

- Phishing Quiz de Google

- Cyberscouts

- Unidad “Controla la tecnología”

FASE 3 – CONSTRUIMOS LA MÁSCARA DIGITAL (15 min)

Cada grupo diseña su “Máscara Digital” con 5 protecciones:

✔ Contraseña robusta

✔ Verificación en dos pasos

✔ Actualizaciones activadas

✔ No habilitar “orígenes desconocidos”

✔ Copias de seguridad

Se presenta como si fueran nuevos miembros de la Centuria.

FASE 4 – CIERRE HEROICO (10 min)

Reflexión final:

“¿Eres espectador o Centurión Digital?”

Cada alumno escribe:

- Un hábito inseguro que cambiará

- Una medida que activará en su dispositivo

5️⃣ MEDIDAS DE PROTECCIÓN TRABAJADAS

- Comprobación de URL sin hacer clic

- Identificación de dominios falsos

- Revisión de permisos de apps

- No descargar fuera de tiendas oficiales

- Copias de seguridad periódicas

- No reutilizar contraseñas

- Activar actualizaciones automáticas

- Uso responsable de redes sociales

6️⃣ RESULTADOS ESPERADOS

El alumnado:

- Comprende la ingeniería social.

- Reconoce señales de malware.

- Entiende la importancia de proteger su identidad.

- Desarrolla pensamiento crítico digital.

- Asume un rol activo en su seguridad.

7️⃣ METODOLOGÍA

- Narrativa gamificada

- Analogía con seguridad física

- Aprendizaje cooperativo

- Reflexión crítica

- Evaluación formativa

8️⃣ VALOR DIFERENCIAL

Esta actividad:

- Integra narrativa audiovisual propia

- Refuerza identidad digital como concepto

- Trabaja prevención desde la motivación

- Conecta cultura audiovisual y educación digital

- Fomenta responsabilidad colectiva

9️⃣ FRASE FINAL

“Un superhéroe no se pone la máscara para esconderse.

Se la pone para proteger a los suyos.

En Internet, tu seguridad protege también a los demás.”

🔎 10️⃣ INDICADORES EXPLÍCITOS DE APRENDIZAJE Y ALINEACIÓN COMPETENCIAL

📚 Marco de referencia: DigCompEdu (docente)

La actividad se alinea especialmente con:

🔹 Área 1: Compromiso profesional

- 1.2 Uso responsable y seguro de tecnologías digitales en el entorno educativo.

- 1.3 Protección de datos personales en el contexto educativo.

🔹 Área 3: Enseñanza y aprendizaje

- 3.1 Integración pedagógica significativa de la tecnología.

- 3.3 Aprendizaje colaborativo mediante herramientas digitales.

🔹 Área 5: Empoderamiento del alumnado

- 5.3 Fomento de la autonomía digital.

- 5.4 Desarrollo del pensamiento crítico digital.

🎓 Marco DigComp 2.2 (Competencia Digital del Alumnado)

La actividad desarrolla directamente:

🔐 Área 4 – Seguridad

4.1 Protección de dispositivos

- Identifica señales básicas de malware.

- Reconoce la importancia de actualizaciones automáticas.

4.2 Protección de datos personales y privacidad

- Comprende el concepto de identidad digital.

- Aplica contraseñas robustas.

- Activa la verificación en dos pasos.

4.3 Protección de la salud y bienestar

- Reconoce manipulación emocional en ingeniería social.

- Identifica presión psicológica en mensajes fraudulentos.

4.4 Protección del entorno

- Comprende la responsabilidad colectiva en el uso de TIC.

🎯 INDICADORES OBSERVABLES DE EVALUACIÓN

Durante la dinámica se evaluará si el alumnado:

✔ Detecta elementos sospechosos en un correo o SMS.

✔ Explica qué es phishing y smishing con sus palabras.

✔ Justifica por qué no debe descargar apps de fuentes desconocidas.

✔ Relaciona la metáfora de la máscara con la identidad digital.

✔ Propone al menos tres medidas preventivas concretas.

✔ Participa activamente en el análisis grupal.

📊 RÚBRICA DE EVALUACIÓN (ALUMNADO)

| Nivel | Identificación de fraude | Medidas de protección | Participación | Pensamiento crítico |

|---|---|---|---|---|

| Excelente | Detecta múltiples señales y las explica con claridad | Propone medidas concretas y justificadas | Participa activamente | Argumenta y reflexiona |

| Adecuado | Detecta algunas señales | Propone medidas básicas | Participa | Explica parcialmente |

| Básico | Identifica una señal evidente | Propone medidas generales | Participación limitada | Respuesta superficial |

| Insuficiente | No identifica señales | No propone medidas | No participa | No reflexiona |

🛡️ INDICADOR NARRATIVO (VALOR AÑADIDO)

Se considerará logro excelente cuando el alumnado:

- Integre la metáfora del superhéroe en su explicación.

- Comprenda que proteger su identidad digital protege también a otras personas.

- Exprese compromiso personal de cambio de hábitos digitales.

🏆 RESULTADO ESPERADO A NIVEL COMPETENCIAL

Al finalizar la actividad, el alumnado habrá desarrollado:

- Conciencia de riesgo digital.

- Capacidad básica de detección de fraude.

- Responsabilidad colectiva.

- Autonomía en la configuración de seguridad.

- Actitud preventiva frente a ingeniería social.

Esto eleva tu trabajo claramente al nivel:

✔ Profundo

✔ Fundamentado

✔ Competencial

✔ Con transferencia real al aula

✔ Alineado con marcos oficiales